Le service de streaming multimédia Plex a informé les utilisateurs d’une grave violation de données qui a compromis des informations personnelles.

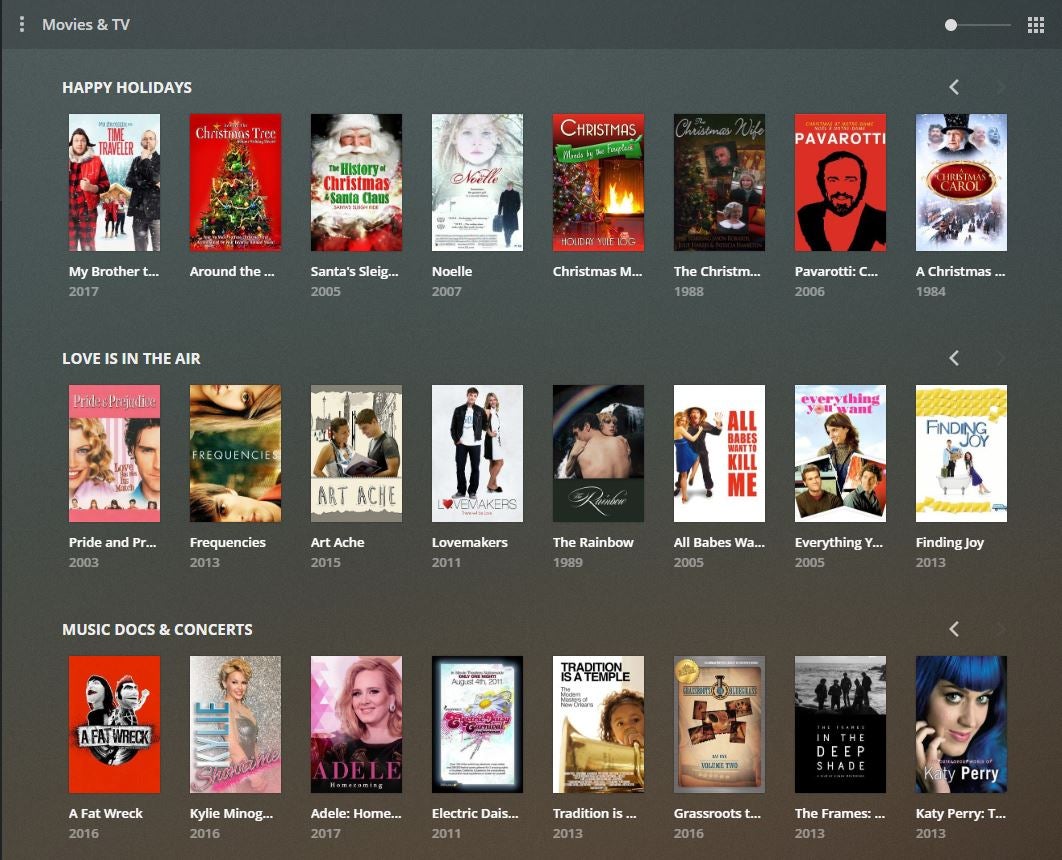

La plate-forme, qui est populaire parmi les coupe-câbles et ceux qui disposent d’une grande bibliothèque de contenu téléchargé, a envoyé un e-mail aux utilisateurs leur conseillant de réinitialiser les mots de passe suite à l’attaque qui a profité d’une faille de sécurité.

Alors que les noms d’utilisateur et les adresses e-mail ont été exposés, Plex affirme que les mots de passe volés ont tous été hachés et cryptés, ce qui limite la possibilité d’exposition. La société affirme avoir suivi les meilleures pratiques en matière de cryptage. Les informations de carte de crédit et les données de paiement ne faisaient pas partie de la violation, assure Plex.

« Hier, nous avons découvert une activité suspecte sur l’une de nos bases de données. Nous avons immédiatement ouvert une enquête et il semble qu’un tiers ait pu accéder à un sous-ensemble limité de données comprenant des e-mails, des noms d’utilisateur et des mots de passe cryptés », écrit-il dans la correspondance aux abonnés.

Plex dit avoir résolu le problème de sécurité qui a permis aux pirates de compromettre les données des utilisateurs et va faire des efforts supplémentaires pour s’assurer que ses défenses sont serrées.

La société a ajouté : « Nous avons déjà abordé la méthode utilisée par ce tiers pour accéder au système, et nous procédons à des examens supplémentaires pour nous assurer que la sécurité de tous nos systèmes est encore renforcée afin d’empêcher de futures incursions. ”

Bien que les chances que les comptes soient piratés soient faibles en raison du hachage du mot de passe, il est toujours préférable d’activer l’authentification à deux facteurs lorsqu’elle est disponible – comme c’est le cas avec Plex – ou d’utiliser un gestionnaire de mots de passe pour générer des mots de passe sécurisés.

Si vous ne l’avez pas déjà fait, vous pouvez modifier votre mot de passe via les instructions détaillé ici.